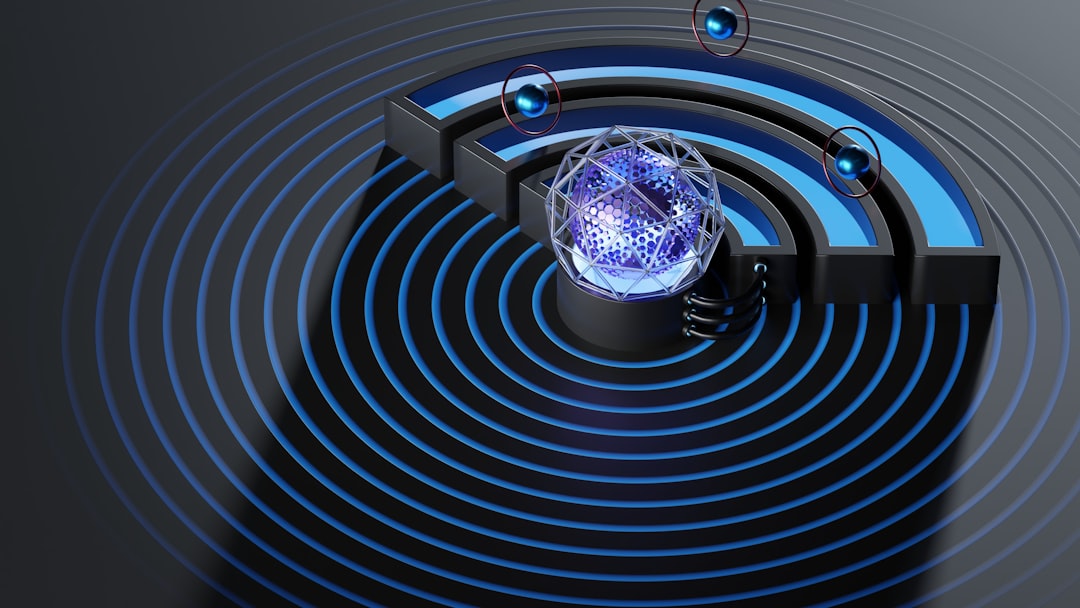

1. 物联网架构的三层安全挑战与威胁全景

物联网系统通常采用感知层、网络层和应用层的三层架构模型,每一层都面临着独特的安全漏洞。在感知层,海量的传感器、执行器等终端设备往往资源受限(计算能力弱、电量有限),且物理部署环境可能不受控,极易遭受物理篡改、固件攻击、伪节点接入等威胁。网络层负责数据传输,无线通信(如Wi-Fi、ZigBee、LoRa)的开放性使其容易遭到窃听、中间人攻击(MitM)和数据篡改。应用层则处理业务逻辑和数据,面临云端接口滥用、数据隐私泄露、DDoS攻击等高级威胁。理解这种分层威胁模型是设计纵深防御策略的基础,任何一层的短板都可能导致整个系统的崩溃。

2. 核心安全协议解析:从传输加密到轻量级认证

针对物联网的特定约束,传统IT安全协议需进行优化或替代。在传输安全方面,**DTLS(数据报传输层安全)** 协议至关重要。它是为UDP这类不可靠传输设计的TLS,为CoAP等物联网常用协议提供端到端加密和完整性保护。**CoAPs** 即基于DTLS的受限应用协议,是物联网版的HTTPS。对于基于TCP的通信,**MQTT with TLS** 是标准选择,但需注意选择适当的密码套件以适配设备能力。在设备认证与接入层面,**PSK(预共享密钥)** 和基于证书的认证是两种主要模式。PSK适合资源极度受限的场景,而基于X.509证书的认证则提供更强的身份保障,可通过在线证书状态协议(OCSP)或证书吊销列表(CRL)管理生命周期。此外,**OAuth 2.0** 和 **OpenID Connect** 等框架被用于应用层的API访问授权与用户身份管理。

3. MCJZW框架下的安全最佳实践与实施指南

基于行业经验,我们提出“MCJZW”实践框架以系统化提升物联网安全水位: 1. **最小权限原则(M, Minimal Privilege)**:为每个设备、服务和用户分配完成其功能所必需的最小权限。例如,一个温度传感器不应有写入控制指令的权限。 2. **持续监控与加密(C, Continuous Monitoring & Cryptography)**:实施全链路加密(传输中、静止时),并建立安全监控中心,实时分析设备行为、网络流量和日志,及时发现异常(如异常数据包、地理位置跳跃)。 3. **安全开发生命周期(J, Secure Development Lifecycle)**:将安全嵌入物联网设备与平台的开发、测试、部署、运维全流程。包括对第三方组件的安全审查、固件签名、安全启动(Secure Boot)机制以及建立安全的OTA(空中升级)更新渠道。 4. **零信任网络访问(Z, Zero Trust Network Access)**:摒弃“内网即安全”的旧观念。对所有设备(无论位于何处)的访问请求进行严格的身份验证和授权,并采用微隔离技术限制横向移动。 5. **漏洞管理与应急响应(W, Vulnerability Management & Incident Response)**:建立已知漏洞(如CVE)的跟踪与修补流程,并制定详尽的物联网安全事件应急预案,定期进行演练。 将这些实践与前述安全协议结合,能构建起从芯片到云的立体防御体系。

4. 未来展望:物联网安全与新兴技术的融合

物联网安全并非静态领域,它正与人工智能(AI)、区块链等新兴技术深度融合。AI和机器学习(ML)可用于高级威胁检测,通过分析海量设备数据建立正常行为基线,从而精准识别零日攻击和未知恶意软件。区块链技术则能为设备身份管理、安全日志的防篡改记录以及安全的设备间交易(如在工业物联网中)提供去中心化的可信解决方案。同时,后量子密码学(PQC)的研究也迫在眉睫,以应对未来量子计算机对现有加密体系的潜在威胁。作为IT技术从业者,持续关注这些趋势,并积极将经过验证的新技术纳入资源库和架构设计中,是确保物联网系统长期韧性的关键。安全是一个持续的过程,而非一次性的产品部署。